Método Genoma del Robo seguridad residencial

El método genoma del robo considera al delincuente como una persona racional que mide el riesgo y la expectativa de botín, por lo tanto, cambia el paradigma de la protección y genera nuevas combinatorias en la cadena de la protección, más actualizadas y efectivas.

Objetivos del método Genoma del robo.

Ofrecer una protección contra la intrusión, de alta efectividad y sostenible en el tiempo.

¿Cuál es la esencia del método del Genoma del Robo?

En términos generales, todos los propietarios tenemos un riesgo concreto en base a la estadística de robo y a la vulnerabilidad y atractividad que genera tanto nuestra vivienda y entorno, como nuestra actividad laboral.

Este riesgo siempre es un valor objetivo, extraído con un método de análisis (evaluación) que considere tanto la POSIBILIDAD como la CONSECUENCIA. Una vez conocido el riesgo en términos objetivos, se puede establecer el DIAGNÓSTICO que determinará las SOLUCIONES más efectivas para la protección.

Por lo tanto, las soluciones solo pueden ser trabajadas desde el diagnóstico, que a su vez ha sido considerado mediante una evaluación previa. Es el mismo proceso que sucede en medicina, abogacía y cualquier otra actividad de valor para la ciudadanía.

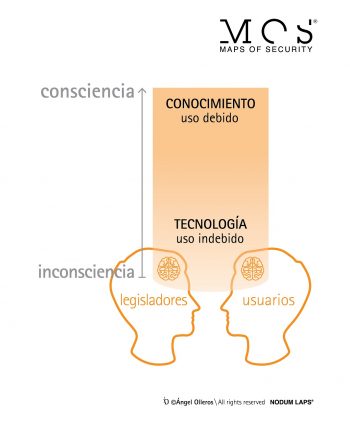

¿Por qué son tan ineficaces muchos sistemas de seguridad?

Los sistemas de seguridad física como seguridad electrónica son la medicina para reducir el riesgo de intrusión en las viviendas (robo, extorsión, gamberrismo, violencia física), pero para que sea efectiva, esta medicina debe ser bien diagnosticada y bien administrada.

El reciente estudio sobre la Posibilidad del Robo, concluye que los sistemas de seguridad son inadecuados e inefectivos debido al proceso de evaluación y diagnóstico realizados por asesores no cualificados en seguridad y a la falta de método en el proceso (a veces fruto del auto diagnóstico de los propietarios). Los ratios de este estudio explican – el ¿Por Qué? – los sistemas de seguridad instalados, en las viviendas robadas, no fueron efectivos.

_____

Encontrar empresas acreditadas en el método Genoma del robo

_____

¿Cómo es el método del Genoma del robo?

La clave está en el -proceso seguido- para el asesoramiento, y no tanto en la tecnología.

Es un proceso holístico, sencillo y diverso, que está faseado y respeta un orden secuencial.

Los asesores/as y empresas de seguridad que lo aplican, consideran que el producto es solo una parte de la solución. La clave está en el proceso que se sigue para emitir un asesoramiento riguroso y personalizado a cada situación, y no tanto en la tecnología de los sistemas.

En consecuencia, para conseguir una elevada efectividad es crucial, el ¿Cómo se ha desarrollado el proceso de diagnóstico? para recomendar las adecuadas medidas de defensa y ¿Cómo estas medidas se han diseñado? aplicando el modelo de defensa en profundidad. ¿Cómo se han implantado? y ¿Cómo se mantendrán en el tiempo?

Efectividad basada en la probabilidad de acierto.

Es muy interesante descubrir como la fórmula de la efectividad de un sistema de seguridad se ve muy afectada por la probabilidad de acierto en cada una de las fases del proceso.

En la medida que aumenta el autodiagnóstico y el asesoramiento no cualificado, disminuye la efectividad del sistema.

¿Cómo se realiza la evaluación del riesgo de robo?

Se establece que el factor RIESGO (bajo el enfoque de la víctima) está condicionado por las variables de CRITICIDAD (Cr) multiplicado por la POSIBILIDAD (Po). R = Cr x Po.

- Criticidad = Valor patrimonial y emocional, multiplicado por la capacidad de recuperación y exposición al daño-impacto. Cr = K x Re.

- Posibilidad = Ponderación de Oportunidad (OP), Atractividad (At) y Vulnerabilidad (Vu).

¿Qué es la variable de Criticidad en el robo?

Es referida a la gravedad (daño) que puede ocasionar una acción en caso de ocurrencia. Existen diferentes formulaciones para estimar la criticidad (daño). Nuestra recomendación es estimar el «valor K». Una vez estimado el «valor K», ya se puede ponderar con la capacidad de recuperación del cliente.

¿Qué es la variable de Posibilidad en el robo?

Primero es procedente aclarar que en seguridad residencial no es recomendable aplicar la variable de «probabilidad» puesto que es altamente subjetiva (no se puede objetivar algo que no ha ocurrido). Se sustituye por la variable «Posibilidad» mucho más real y así poder establecer un valor de riesgo objetivo.

Digamos que se analiza si existe la “Posibilidad” aunque se desconoce la “Probabilidad”.

Desde un enfoque técnico, la variable de -Posibilidad- de que algo ocurra, está a su vez condicionada por la fórmula que se genera entre Oportunidad (Op), Atractividad (At) y Vulnerabilidad (Vu).

Po = Op / At / Vu

- Op | Facilidad que el uso de la vivienda aporta al atacante.

- At | Atractivo de la vivienda para el ataque.

- Vu | Facilidad que las infraestructuras de la vivienda aportan al atacante.

_____

La variable de posibilidad, es la más compleja de obtener puesto que depende de muchos factores (hasta 19 variables en este método). No puede decidirse con un simple «baja, media, alta». Hay que considerar diferentes grados en cada uno de los siguientes elementos y obtener el porcentaje exacto:

Tipo de vivienda, actividad de la vivienda, ocupación diaria de la vivienda, ocupación anual de la vivienda, ocupantes con capacidad de disuadir, perro en la vivienda, vigilancia natural en el acceso a la vivienda, espacio de acceso a la vivienda, vecinos colindantes, tipo de sistema de alarma, comunicaciones del sistema de alarma, antigüedad del sistema de alarma, detección anticipada (volumétrica o puntual), resistencia de la puerta, seguridad en el control de la llave, resistencia de huecos ventanas, resistencia en el interior de la vivienda.

Y todos estos elementos, ponderarlos con el tiempo que el agresor requiere para realizar el ataque y el tiempo de respuesta de policía.

_____

Matriz general del riesgo en seguridad residencial

Una vez obtenidos los ratios de cada una de estas evaluaciones, se introducen en la tabla general del riesgo para obtener el «valor del riesgo» (dato objetivo) y poder determinar el diagnóstico con absoluto rigor técnico.

¿Cómo se realiza el tratamiento contra el riesgo de robo?

_______________

Máxima del método Genoma del robo.

Intervenir en la línea de tiempo del delincuente aplicando DISEÑO – RESISTENCIA – DETECCIÓN – CONTROL – CIBER.

Todo lo que no lleve a este objetivo, es prescindible.

_______________

En ocasiones, el bajo presupuesto disponible obliga a reducir el nivel de protección.

El método evidencia que, ante una escasez de presupuesto, es preferible reducir el nivel de protección, pero emitir siempre una solución holística.

Si se toma como ejemplo un piso en altura podría servir una puerta, pero no así en un piso bajo o en una vivienda unifamiliar puesto que tiene mayor número de accesos posibles. No importa tanto la reducción del nivel de protección como no respetar la secuencia resistencia-detección-control.

¿Cómo se diseña la protección de la vivienda?

Con defensa en profundidad.

La defensa en profundidad consiste en crear anillos de protección, que dificulten el avance del agresor, consiguiendo retrasar su acción, incluso llegar a interrumpirla completamente. En la medida en que se crean mayor número de anillos y que estos combinen como mínimo resistencia, detección y control, en diferentes capas físicamente separadas, mayor será el grado de defensa en profundidad.

¿Cómo se realiza la aplicación final?

Es la fase más sencilla de realizar puesto que todo está ya debidamente estudiado y plasmado en la documentación del proyecto. Únicamente se requiere rigor y control.

Por supuesto es necesario contratar a instaladores profesionales y no tratar de ahorrar en la instalación puesto que puede dar al traste con la efectividad de todo el proceso.

Estructura método Genoma del Robo en seguridad residencial

¿Quienes pueden aplicar el Diagnóstico del Genoma del Robo?

Solo puede ser realizado por un especialista acreditado en la metodología.

Al igual que en medicina, la cualificación del asesor/a es clave en todo el proceso.

Para que los clientes puedan identificar a estos profesionales acreditados, se dispondrá de un distintivo «G» de acreditación. La acreditación podrá ser solo de la correcta aplicación del método o puede extenderse a los sistemas que emplean y también a la técnica de seguridad por diseño.

Conclusiones del método Genoma del robo

No realizar una aplicación sin un tratamiento concreto. Un tratamiento concreto solo es efectivo cuando ha existido un diagnóstico previo. Emitir un diagnóstico sin haber realizado una evaluación previa es temerario y falto de rigor. Una recomendación técnica solo puede ser efectiva cuando ha existido un método para llegar a ella.

La seguridad profesional es transversal y abarca tanto al espacio defendido (entorno), como al espacio protegido (vivienda). Por lo tanto, la defensa debe enfocarse desde la profundidad (concepto de defensa en profundidad) y debe cubrirse con diferentes LAPS de protección (Resistencia-Control-Detección).

El consultor de seguridad se obliga a saber evaluar, diagnosticar e implementar. Debe, por lo tanto, primero tener el conocimiento académico para saber asociar componentes afines. Después debe disponer de su metodología. Debe estar acreditado en Genoma del robo.

Los análisis en protección no deben considerar solo los ataques de hoy. La evaluación y diagnóstico deben considerar que la inversión del comprador tiene que respetar la seguridad efectiva en los siguientes años.

_____

Saludos Cordiales,

JM Ángel Olleros

Estimados lectores,

Espero que esta metodología sea utilizada de forma masiva y permita mejorar las protecciones actuales contra la intrusión. Gracias a todos los prefesionales que la estáis aplicando. SL2.

Muy interesante tu información, muchísimas gracias por compartirla.

Ángel tu experiencia nos ayuda a ampliar nuestros conocimientos,me encantaría saber donde certificarme en en esa materia. Saludos desde Honduras